Депутат Хамзаев заявил, что Омаров знал, чем заняты его дети

По словам парламентария, расшатать ситуацию в регионе пытались уже неоднократно, но сделать этого не получилось.

По словам парламентария, расшатать ситуацию в регионе пытались уже неоднократно, но сделать этого не получилось.

По словам парламентария, расшатать ситуацию в регионе пытались уже неоднократно, но сделать этого не получилось.

По словам парламентария, расшатать ситуацию в регионе пытались уже неоднократно, но сделать этого не получилось.

Глава Чечни выразил надежду, что силовики найдут всех причастных к произошедшему и заставят их понести наказание.

Глава Чечни выразил надежду, что силовики найдут всех причастных к произошедшему и заставят их понести наказание.

Российские беспилотники используют сети для нейтрализации украинских беспилотных летательных аппаратов (БПЛА), пишет Лента.ру со ссылкой на "Страна.ua" и её Telegram-канал. По словам издания,, эта новая система обороны, получившая название "Сеткомет", заключается в том, что российские беспилотники набрасывают сеть на вражеские БПЛА. Запутавшиеся пропеллеры заставляют беспилотник упасть на землю, фактически выводя его из строя.

В России разработали замену copilot, нейросетевого ассистента для программистов

MTS AI запустила Kodify — ИИ-сервис, который автоматизирует процесс создания компьютерного кода. Он способен генерировать код с нуля по текстовому описанию или предлагать дополнения к уже существующему. Kodify разработан на базе собственной языковой модели Cotype, которая анализирует задачи разработчиков и контекст проекта, не требуя дополнительного обучения. Сервис поддерживает Python и Java, а также может переводить код на другие популярные языки программирования, такие как Go.

Доля Zoom на российском рынке выросла до 67,5%, несмотря на санкции и уход компании из РФ

Zoom продолжает увеличивать свою популярность среди пользователей в России, несмотря на свой ранее объявленный выход из страны и требования к использованию отечественного программного обеспечения. Согласно данным TelecomDaily, доля Zoom на российском рынке за последние пару лет выросла до 67,5%, увеличившись на треть. В то же время, российские сервисы видеоконференцсвязи также показывают положительную динамику, что свидетельствует о росте всего рынка, который, по прогнозам агентства, увеличится на 25% до 24,5 млрд рублей в 2024 году. Эксперты отмечают, что пользователи не готовы легко отказываться от удобного и стабильно работающего Zoom в пользу отечественных аналогов.

Крупные российские компании стали чаще использовать отечественные решения для борьбы с DDoS-атаками

Аналитический центр компании StormWall провёл исследование, которое показало, что в 2024 году 93,5% крупнейших российских компаний из Топ-500 используют отечественные решения для защиты от DDoS-атак. Это увеличение с 90% в 2023 году говорит о росте предпочтения отечественных технологий в области кибербезопасности.

В России разработали ПО для работы с большими данными, получаемыми в потоковом режиме

Облачная платформа VK Cloud представила новый сервис Cloud Flink для обработки потоков данных в реальном времени. Он использует технологии Apache Flink и Kubernetes, что делает его идеальным для создания высоконагруженных продуктов и разработки искусственного интеллекта. Сервис легко разворачивается в облаке за считанные минуты без необходимости дополнительных затрат на установку, что делает его доступным как для продуктовых, так и для тестовых задач.

Главу Сергокалинского района Дагестана Омарова допрашивают по подозрению участия его сыновей в теракте.

Главу Сергокалинского района Дагестана Омарова допрашивают по подозрению участия его сыновей в теракте.

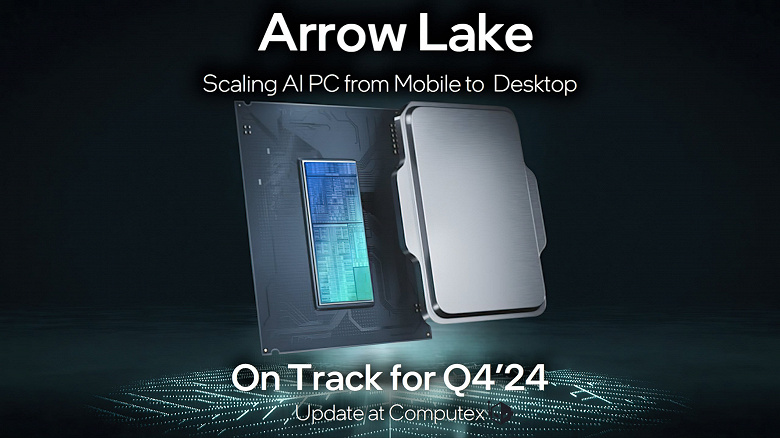

Грядущие процессоры Intel Arrow Lake, похоже, будут иметь существенно более высокие частоты, чем все предшественники.

Правда, речь не о максимальных частотах, которые обычно являются определяющими, а о минимальных. Согласно свежим данным, полученным на основе тестовых систем Intel, некий CPU Arrow Lake-S имеет базовую частоту 3,6 ГГц. Предположительно, это топовый Core Ultra 9 285K, который придёт на смену Core i9-14900K. Базовая частота больших ядер последнего, к слову, составляет 3,2 ГГц, а у Core i9-13900K это 3 ГГц. То есть будет иметь место весьма заметный прирост.

Разработчики Angara Security разработали нейросетевое решение для специалистов информационной безопасности

Анализ событий информационной безопасности с использованием правил обнаружения и корреляции в системах SIEM — основной метод выявления вредоносной активности в ИТ инфраструктуре. Однако этот подход не всегда эффективен из-за разнообразия методов атак, для которых сложно создать всеобъемлющие правила.